Данные с изображениями, попавшие в ловушку, отправленные по факсу, могут позволить злоумышленникам проникнуть в корпоративные сети.

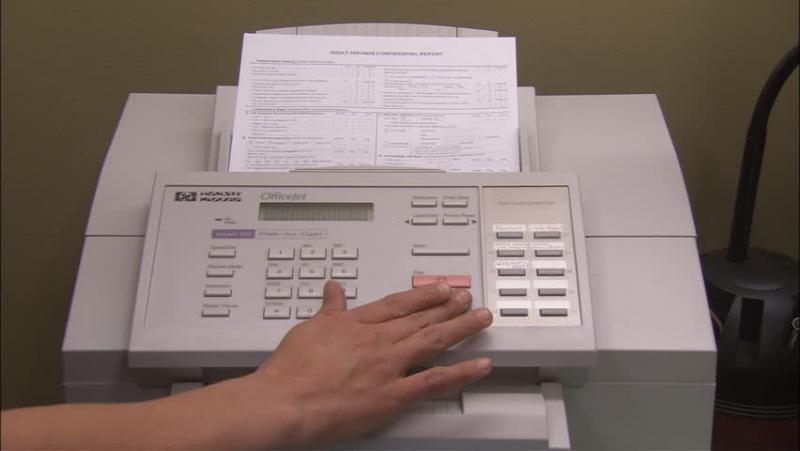

Поскольку многие компании используют факсимильные аппараты, которые также являются принтерами и копировальными аппаратами, они часто имеют подключение к внутренней сети.

Вредоносные изображения используют протоколы, созданные в 1980-х годах, которые определяют формат факсимильных сообщений.

Исследование было представлено на конференции Def двумя специалистами в Лас-Вегасе.

Два исследователя сказали, что миллионы компаний могут подвергаться риску, потому что в настоящее время они мало что делают для обеспечения безопасности факсимильной связи.

«Факс не имеет встроенных мер безопасности - абсолютно ничего», - сказал специалист по безопасности Янив Бальмас из программного обеспечения Check Point.

Г-н Balmas раскрыл дыры безопасности в протоколах факса с помощью коллеги Eyal Itkin и сказал, что они были «удивлены» тем, насколько факс все еще используется.

«Похоже, что существует множество организаций, правительственных учреждений, банков и других лиц, которые все еще используют факс», - сказал г-н Бальмас.

«Факс по-прежнему считается визуальным доказательством в суде, но по электронной почте нет», - сказал он.

«Вот почему некоторые правительственные агентства требуют от вас отправить факс».

Известно, что NHS в Англии является большим пользователем факсимильных аппаратов. Было обнаружено, что около 9 000 из них состоят на службе.

Получение контроля над машиной, которая обрабатывает факсы, может дать злоумышленникам возможность закрепиться в уязвимой сети. Затем они могли использовать этот доступ для изучения и нападения на более крупную организацию, сказал г-н Бальмас.

Слабость возникает в протоколах, которые определяют способ подготовки данных, составляющих факсимильные сообщения.

«Протоколы, которые мы используем для факсимильной связи, были стандартизированы в 1980-х годах и не менялись с тех пор», - сказал г-н Бальмас.

Эта слабость позволила создать изображение, которое укрыло вредоносную полезную нагрузку.

Для их тестового случая полезной нагрузкой был программный эксплойт, известный как Eternal Blue, который был за массивной атакой WannaCry в прошлом году.

Факсимильные протоколы были плохо сформулированы, что привело к тому, что они были разными способами интерпретированы разными производителями, сказал г-н Бальмас.

И это способствовало уязвимости в системе факса.

В частности, ученые обнаружили проблемы с тем, как протоколы использовались в некоторых многоцелевых принтерах HP, которые широко используются в деловом мире.

Теперь HP выпустила патч для своих принтеров, который закроет лазейки, найденные исследователями.

Но, как сказал г-н Бальмас, поскольку номера факсов были очень широко распространены, они могли бы стать легкодоступным маршрутом атаки для злоумышленников, нацеленных на разные машины.

До сих пор нет никаких доказательств того, что злоумышленники используют изображения с ловушкой, чтобы проникнуть в хорошо защищенные сети.